Viral, Unggahan Penipuan Modus Kurir Paket, Saldo Rekening Bisa Ludes

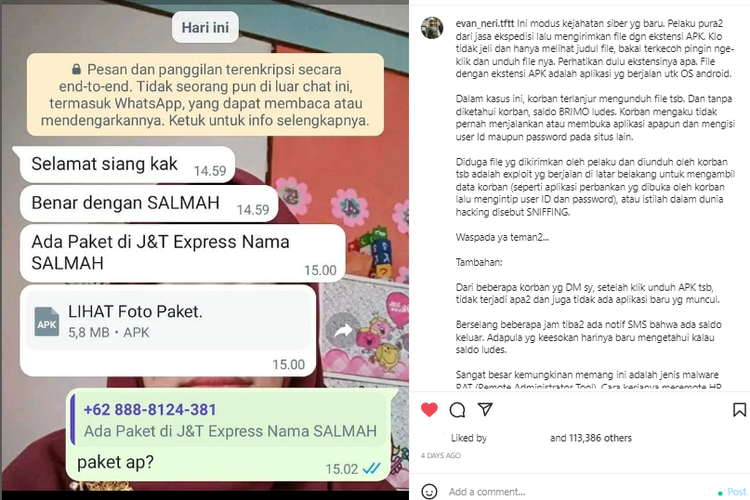

KOMPAS.com - Sebuah unggahan berisi tangkapan layar chat dugaan modus penipuan berkedok kurir jasa ekspedisi, viral di media sosial.

Penipuan jenis ini disebutkan bisa membobol isi rekening korban pengguna mobile banking atau m-Banking.

Unggahan tersebut pertama kali dibuat oleh akun Instagram @evan_neri.tftt pada Rabu (30/11/2022).

Baca juga: Viral, Unggahan soal Dugaan Modus Penipuan via Pengecekan Resi Format APK, Ini Kata J&T

Baru tau kalo lately ada modus kejahatan baru yg nyamar jadi kurir, ya

Jadi alih2 ngirimin foto, gataunya dia ngirimin file yg bentuknya APK dan kalo didownload/install bisa ngambil data kamu secara diem2 (termasuk uang!)

Harap berhati2 ya ges kalo nerima chat kayak gini ???????? pic.twitter.com/m0F7mpBPRn

— Eza Hazami || #WOTP (@ezash) December 5, 2022

Lihat postingan ini di Instagram

Kirim file APK via WhatsApp

Pada modus ini, pelaku berpura-pura sebagai kurir dan mengirimkan file dengan ekstensi APK bertuliskan foto paket kepada korban.

Pengunggah menuliskan, korban terlanjur mengunduh file tersebut. Akibatnya, tanpa sepengetahuan korban, saldo m-Banking pun ludes.

Korban mengaku tidak pernah menjalankan atau membuka aplikasi apa pun. Korban juga mengatakan bahwa tidak ada perintah untuk mengisi user ID atau kata sandi pada situs lain.

"Dari 6 korban yang DM saya, semua menyatakan setelah APK tersebut terinstal, tidak ada perintah dari pelaku untuk mengisi apa pun. Tiba-tiba nerima notif SMS saldo keluar," ujar pengunggah bernama Evan, saat dikonfirmasi Kompas.com, Senin (5/12/2022).

Baca juga: Kisah Bagus, Kurir Ekspedisi yang Kerap Bantu Warga agar Terhindar dari Penipuan Barang Abal-abal

Dia menduga, kemungkinan besar file ekstensi APK tersebut adalah jenis malware Remote Administrator Tool (RAT).

Malware RAT bekerja mengendalikan ponsel korban dari jarak jauh dan beroperasi dari balik layar.

Dengan begitu, pelaku berhasil menguasai ponsel korban dan dengan mudah dapat mengakses aplikasi keuangan seperti m-Banking maupun internet banking tanpa diketahui.

"Hingga akhirnya menguras saldo korban," tambah Evan dalam unggahannya.

Modus mencuri OTP

Konsultan Keamanan Siber dari Vaksincom, Alfons Tanujaya menjelaskan, modus serupa pernah terjadi beberapa waktu lalu.

Modus penipuan berkedok kurir jasa ekspedisi

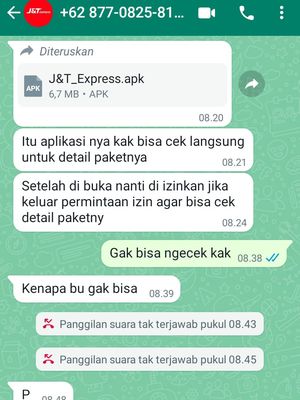

Modus penipuan berkedok kurir jasa ekspedisiPerbedaan hanya terletak pada penipu yang mengirimkan file dengan nama aplikasi salah satu jasa ekspedisi.

"Itu penipunya hanya mengubah tema socengnya (rekayasa sosial), kalau kemarin apps-nya untuk lacak paket, kalau yang sekarang apps-nya untuk melihat gambar paket," ujar Alfons kepada Kompas.com, Senin (5/12/2022).

Alfons menuturkan, kedua modus ini sama-sama bertujuan mencuri One-Time Password atau OTP yang biasa dikirim melalui SMS.

Saat korban mengklik file dari pelaku, file tersebut akan terinstal dan memiliki tampilan meyakinkan seperti salah satu jasa ekspedisi.

Padahal sebenarnya, kata dia, aplikasi tersebut merupakan program SMS forwarder atau SMS to Telegram.

Aplikasi SMS to Telegram sendiri bukanlah aplikasi jahat dan banyak tersedia di Play Store.

"Aplikasi ini berguna untuk membantu pengguna ponsel membaca SMS-nya di aplikasi Telegram dan bisa digunakan untuk otomasi pendukung aplikasi lain," jelas Alfons.

Menurut Alfons, penggunaan SMS forwarder menjadi usaha pelaku untuk mendapatkan kode OTP dari korban.

Sebab saat ini, pengguna m-Banking sudah memiliki kesadaran untuk menjaga OTP yang dikirimkan melalui SMS dan tidak memberikannya ke sembarang orang.

"Kemudian dalam proses instalasi aplikasi ini akan meminta banyak sekali hak akses dan salah satu yang sangat berbahaya bagi pengguna m-Banking adalah hak akses untuk membaca dan mengirimkan SMS," kata dia.

Meski korban mengaku tak pernah menjalankan atau membuka aplikasi, Alfons berpendapat, korban mungkin tanpa sadar telah menginstal dan menyetujui SMS untuk dibaca dan diteruskan ke Telegram.

"Logikanya tidak mungkin OTP bisa diakses kalau korban tidak melakukan apapun," tutur Alfons.

Baca juga: Beredar Chat Penipuan Mengatasnamakan BCA, Berkedok Perubahan Tarif Layanan

Antisipasi modus serupa Alfons…

-

![]()

Viral, Unggahan soal Dugaan Modus Penipuan via Pengecekan Resi Format APK, Ini Kata J&T

-

![]()

Beredar Chat Penipuan Mengatasnamakan BCA, Berkedok Perubahan Tarif Layanan

-

![]()

Kisah Bagus, Kurir Ekspedisi yang Kerap Bantu Warga agar Terhindar dari Penipuan Barang Abal-abal

-

![]()

Viral, Video Kurir Ekspedisi Kerap Cegah Penipuan Barang Abal-abal

-

![]()

Video Viral Modus Penipuan Card Trapping ATM di BSD, Ini Imbauan BRI